Une note d'information sur l'industrie

Qu'est-ce que la sécurité zéro confiance ?

Les trois éléments clés d'un modèle de confiance zéro

- Authentification de l'utilisateur ou de l'application - Authentifier l'utilisateur ou l'application (dans les cas où les applications demandent un accès automatisé) de manière irréfutable pour s'assurer que l'entité qui demande l'accès est bien cette entité.

- Authentification du dispositif - L'authentification de l'utilisateur ou de l'application ne suffit pas. L'authentification est nécessaire à la fois pour l'utilisateur et pour le dispositif qui demande l'accès.

- Confiance - L'accès n'est accordé que lorsque l'utilisateur/l'application et le dispositif sont authentifiés et autorisés à accéder aux informations demandées.

Comment fonctionne un cadre de confiance zéro ?

Le cadre de la confiance zéro stipule que l'organisation ne peut faire confiance à quoi que ce soit, à l'intérieur ou à l'extérieur de son périmètre, sans authentification. Le modèle de confiance zéro fonctionne selon le principe "ne jamais faire confiance, toujours vérifier", tant pour l'accès interne qu'externe. Il part du principe qu'en cas de violation potentielle de la sécurité, le concept de périmètre interne "sûr" n'existe plus. La confiance zéro stipule qu'une organisation ne peut plus fonctionner avec l'idée d'établir des "niveaux inférieurs" de sécurité à l'intérieur de son propre périmètre interne ou de ses réseaux, et qu'elle ne doit pas non plus faire implicitement confiance aux demandes de données provenant d'un périmètre interne "de confiance". En cas d'atteinte à la sécurité des données, le modèle de confiance zéro compense le fait que l'exploitation et la propagation de l'empreinte de l'attaque sont susceptibles de se masquer comme provenant de demandes "internes", auparavant considérées comme moins menaçantes. Malheureusement, cela s'est avéré vrai dans de nombreuses attaques, les attaquants étant capables de franchir le périmètre et de demander un accès supplémentaire par le biais de connexions de confiance grâce à des tactiques telles que les attaques par hameçonnage.

Les modèles traditionnels de sécurité basés sur un périmètre "interne/externe" ne peuvent pas non plus s'adapter à l'évolution des exigences et des menaces de l'entreprise, ni à une situation où le périmètre a déjà été compromis. Dans les environnements dynamiques en ligne, le modèle de confiance zéro offre une approche de la cybersécurité fondée sur le bon sens, qui comprend cinq étapes clés pour la mise en œuvre de la confiance zéro.

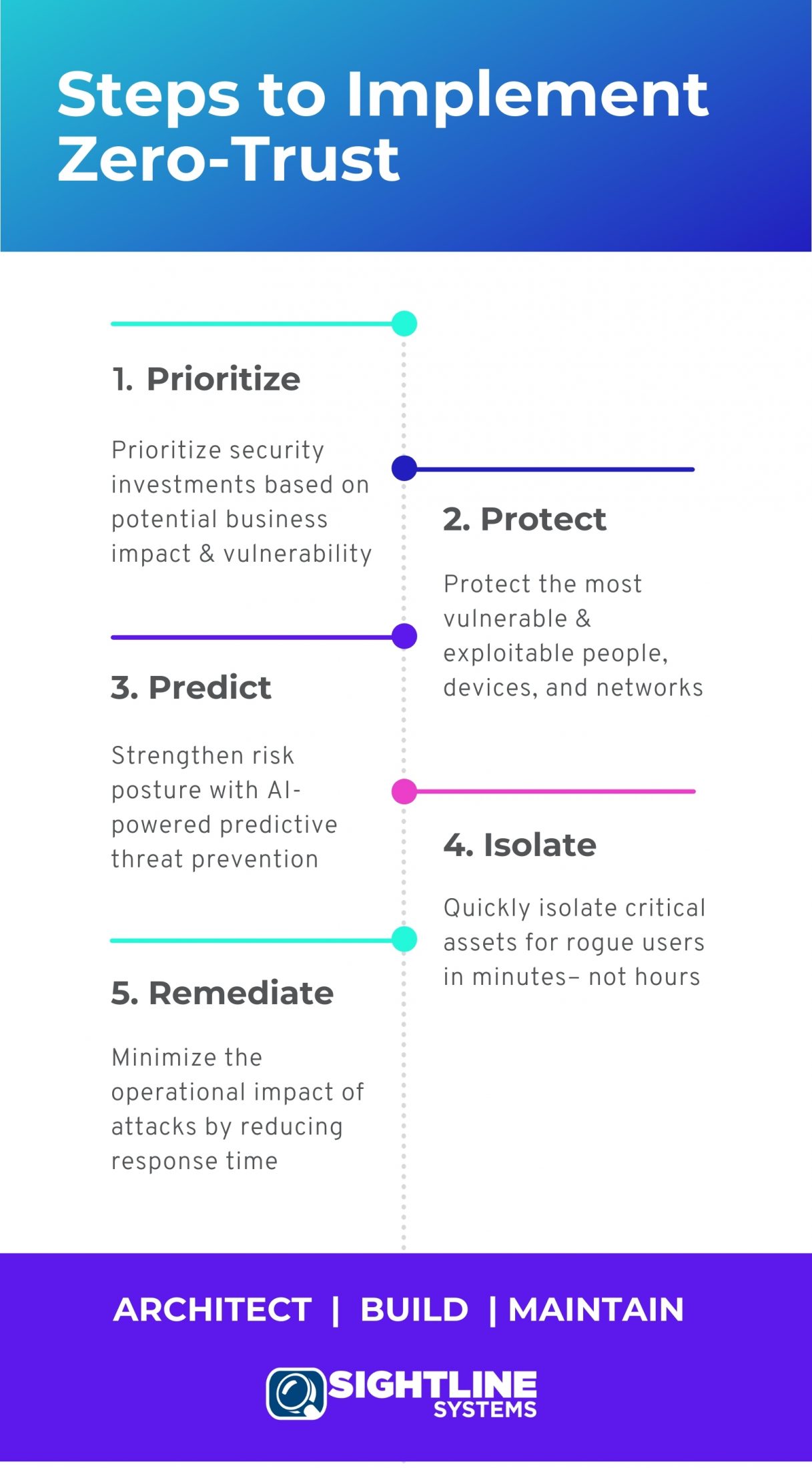

La mise en œuvre d'une approche de confiance zéro en 5 étapes clés

Étape 1 : Établir des priorités

Prioriser l'investissement et le déploiement d'un cadre de sécurité "zéro confiance" en fonction des réalités commerciales et de l'impact potentiel au sein de chaque organisation. L'organisation doit évaluer individuellement la gravité et la probabilité des menaces et des vulnérabilités potentielles en matière de sécurité et tenir compte de leur importance pour les activités essentielles de l'entreprise.

Étape 2 : Protéger

Lors du déploiement d'un cadre de confiance zéro, une organisation doit d'abord s'efforcer d'identifier et de protéger les systèmes, les personnes, les appareils et les réseaux les plus potentiellement vulnérables et stratégiquement importants afin de préserver les opérations critiques et de limiter l'impact potentiel d'une atteinte à la protection des données. La mise en œuvre de la confiance zéro doit tenir compte de l'ordre des opérations de l'entreprise et protéger de la manière la plus agressive les actifs organisationnels dont la compromission pourrait être la plus grave.

Étape 3 : Prévoir

L'intelligence des données et la cybersécurité de l'entreprise devraient travailler ensemble pour aider à identifier les menaces potentielles ou à mettre en évidence les vulnérabilités. Une organisation devrait renforcer sa position en matière de risque avec une prévention prédictive des menaces alimentée par l'IA, en utilisant l'analyse prédictive pour comprendre les écarts par rapport à l'utilisation normale. Ces anomalies et ces écarts par rapport à l'utilisation historique peuvent s'avérer essentiels pour isoler dynamiquement et éventuellement arrêter la propagation d'une attaque.

Étape 4 : Isoler

Grâce à un système avancé de protocoles automatisés, un système Zero-Trust identifie et isole rapidement et dynamiquement les actifs critiques lorsque le système détecte des anomalies d'utilisation. Cela permet d'arrêter automatiquement les utilisateurs malhonnêtes potentiels ou les violations de données, dans l'attente d'une enquête plus approfondie, en quelques minutes plutôt qu'en quelques heures.

Étape 5 : Remédier à la situation

En utilisant l'apprentissage automatique et la veille stratégique pour automatiser la détection des anomalies, les organisations sont en mesure de répondre en quelques minutes à une menace potentielle et de réduire l'impact d'une violation potentielle. Grâce à une technologie avancée, une organisation peut minimiser l'impact opérationnel des attaques en réduisant considérablement le temps de réponse et en connectant les données de l'entreprise à l'infrastructure de cybersécurité, à l'aide de l'apprentissage automatique.

Éléments et processus d'un réseau de confiance zéro

La mise en œuvre de la confiance zéro nécessite plusieurs technologies et processus clés, notamment

Micro-segmentation

La micro-segmentation est la base de la confiance zéro. La micro-segmentation permet aux administrateurs de programmer des politiques de sécurité avancées basées sur l'endroit et la manière dont une charge de travail peut être utilisée, sur le type de données auxquelles elle accède et sur l'importance ou la sensibilité potentielle des données ou de l'application.

Authentification multifactorielle

Utilise plusieurs types d'authentification pour renforcer l'autorisation. Par exemple, lorsque vous devez confirmer un code qui vous est envoyé par SMS ou par courrier électronique pour vous connecter à un système, il s'agit d'une authentification multifactorielle.

Gestion des identités et des accès

Elle garantit que les bons utilisateurs n'ont accès qu'aux autorisations dont ils ont besoin. Une gestion diligente des identités et des accès authentifie (idéalement, en utilisant plusieurs facteurs) à la fois l'utilisateur/l'application et l'appareil utilisé et les limite aux seules capacités/autorisations dont ils ont besoin pour remplir leur fonction.

Analyse du comportement des utilisateurs et du réseau

L'utilisation de données intelligentes pour comprendre et prévoir le comportement habituel des utilisateurs et des réseaux. Le comportement des utilisateurs et des réseaux peut permettre de prédire les seuils de volume de demandes et d'identifier quand les escalades de demandes d'accès doivent être signalées comme une "anomalie". Grâce à l'apprentissage automatique, l'analyse des données peut aider les équipes de sécurité à comprendre les comportements relatifs des utilisateurs et des réseaux, l'origine des demandes d'accès, et peut mettre en évidence tout comportement inhabituel, qui peut indiquer une identité compromise.

Sécurité des points finaux

La sécurité des terminaux consiste à établir des normes de sécurité pour les appareils et les clients qui peuvent accéder aux données sur des réseaux sécurisés. Une bonne sécurité des terminaux permet de s'assurer qu'ils sont propres, à jour, que les correctifs de sécurité sont installés et qu'ils ne serviront pas d'intermédiaire à un pirate pour obtenir un accès non autorisé à des données.

Cryptage

Le cryptage garantit que les données, lorsqu'elles sont en transit, ne peuvent pas être interceptées dans un format lisible. Le cryptage peut être utilisé d'un point à l'autre afin de garantir que les données transmises sont sécurisées pendant leur acheminement. L'utilisation correcte des protocoles de cryptage et de décryptage empêche le "reniflage" du trafic sur le fil ou pendant la transmission.

Notation

Le "scoring" en matière de cybersécurité utilise différents facteurs afin d'attribuer une "valeur de confiance" à un utilisateur ou à un appareil demandant un accès, qui doit être authentique et autorisé à le faire. L'intelligence des données, l'utilisation passée, l'authentification et l'historique des accès peuvent établir un "score" de confiance numérique basé sur les paramètres ci-dessus, déterminant si l'accès peut être accordé en toute sécurité.

Les avantages d'un modèle de confiance zéro

Aujourd'hui, pour réussir dans les affaires, il faut garantir aux clients la sécurité de leurs données. Personne ne souhaite que son organisation soit celle qui concrétise les craintes de ses clients. Cependant, selon Forbes, 78% des employés manquent de confiance dans la cybersécurité de leur entreprise. Cela vaut également pour les entreprises qui ne sont pas basées sur la consommation et qui doivent s'assurer que leurs "joyaux de la couronne" et leurs informations concurrentielles ne sont pas volés et ne font pas l'objet d'un rançonnage.

Quel que soit le secteur d'activité, des personnes dépendent de chaque entreprise pour la protection de leurs données et de leur vie privée. Chaque organisation possède des données précieuses que des acteurs malveillants aimeraient exploiter et toutes les opérations commerciales que les pirates informatiques peuvent interrompre coûtent cher à la fois en termes de réputation et de bien-être financier. La pandémie a permis à de nombreux responsables de la cybersécurité de prendre conscience de l'importance des cybermenaces. Les responsables innovants de la cybersécurité abandonnent la stratégie de prévention des intrusions pour traiter efficacement les intrusions inévitables en réduisant la surface d'attaque et en empêchant l'exfiltration des données qui peut laisser une entreprise en lambeaux.

En utilisant un modèle de confiance zéro, une organisation peut employer une approche plus avant-gardiste et plus centrée sur la sécurité des données pour traiter les risques liés à l'étendue et à l'exploitation de la sécurité.

Comment Sightline Systems aide les organisations à mettre en œuvre la confiance zéro

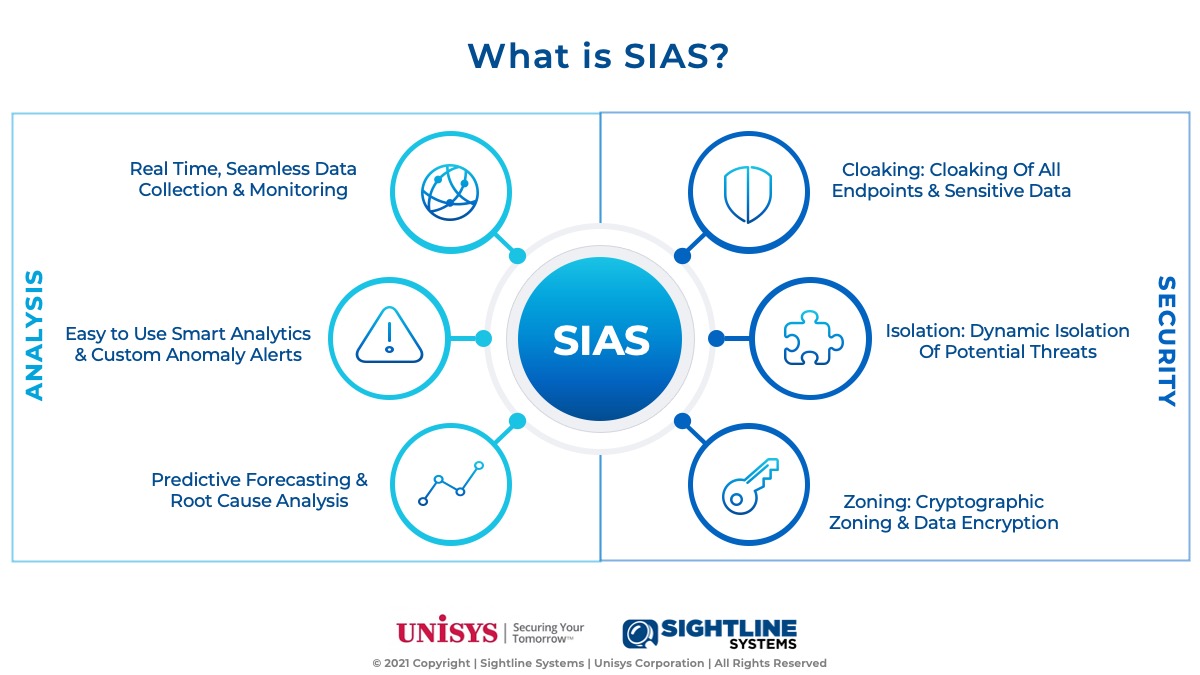

Sightline Systems et Unisys ont uni leurs efforts pour développer SIAS™L'objectif est de fournir une intelligence et une sécurité de bout en bout pour les données de zéro confiance en combinant la collecte et l'analyse de données de Sightline avec la plate-forme de sécurité de pointe d'Unisys.

Contenu connexe :

Brandon Witte est le PDG de Sightline Systems, un leader mondial des logiciels de surveillance et d'analyse des performances en temps réel. Depuis près de vingt ans à la tête de Sightline, Brandon a stimulé l'innovation dans tous les secteurs, et s'est récemment lancé dans l'aquaculture avec le lancement d'AQUA Sightline.

Cadre expérimenté, titulaire d'une licence en sciences de gestion du Pamplin College of Business de Virginia Tech, Brandon a acquis au cours de sa carrière une expertise dans les domaines des logiciels d'entreprise, de la stratégie informatique et des services professionnels.

Sous la direction de Brandon, Sightline a acquis la réputation de fournir des informations exploitables par le biais d'analyses avancées, permettant aux entreprises d'optimiser leurs opérations pour obtenir des marges bénéficiaires plus élevées et des opérations quotidiennes plus réussies.