Um resumo do setor

O que é segurança Zero-Trust?

Os três componentes principais de um modelo de confiança zero

- Autenticação de usuário/aplicativo - Autentique o usuário ou o aplicativo (nos casos em que os aplicativos estão solicitando acesso automatizado) de forma irrefutável para garantir que a entidade que está solicitando acesso seja realmente essa entidade.

- Autenticação do dispositivo - Apenas autenticar o usuário/aplicativo não é suficiente. A autenticação é necessária tanto para o usuário quanto para o dispositivo que solicita acesso.

- Confiança - O acesso só é concedido quando o usuário/aplicativo e o dispositivo são autenticados e autorizados a acessar as informações solicitadas.

Como funciona uma estrutura Zero-Trust?

A estrutura Zero-Trust determina que a organização não pode confiar em nada, dentro ou fora de seus perímetros, sem autenticação. O modelo Zero-Trust opera com base no princípio de "nunca confie, sempre verifique", tanto para o acesso interno quanto para o externo. Ele pressupõe que, em uma possível violação de segurança, o conceito de um perímetro interno "seguro" está morto. O Zero-Trust estipula que uma organização não pode mais operar com a ideia de estabelecer "níveis mais baixos" de segurança em seu próprio perímetro ou redes internas, nem deve confiar implicitamente em solicitações de dados provenientes de um perímetro interno "confiável". Se houver uma violação da segurança dos dados, o modelo Zero-Trust compensa o fato de que a exploração e a disseminação da pegada do ataque provavelmente se mascararão como provenientes de solicitações "internas", que antes eram consideradas uma ameaça menor. Infelizmente, isso foi comprovado em vários ataques, já que os invasores conseguem violar o perímetro e solicitar mais acesso por meio de conexões confiáveis por meio de táticas como ataques de phishing.

Os modelos tradicionais de segurança baseados em perímetro "interno/externo" também não podem ser dimensionados para atender aos requisitos e às ameaças de negócios em constante evolução, nem se adaptar a uma situação em que o perímetro já tenha sido comprometido. Em ambientes dinâmicos e on-line, um modelo Zero-Trust oferece uma abordagem de bom senso para a segurança cibernética que inclui cinco etapas principais para a implementação do Zero-Trust.

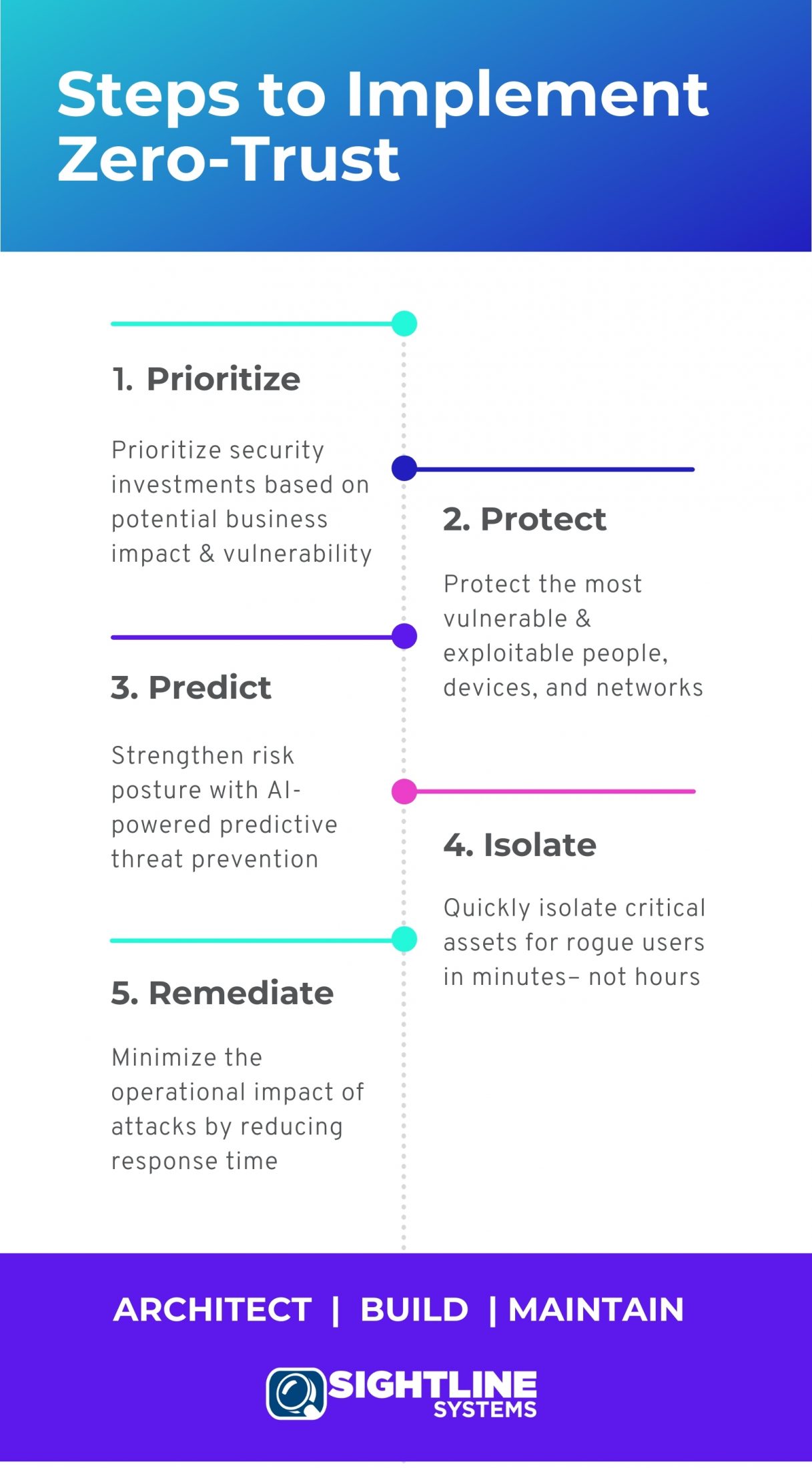

Implementação de uma abordagem Zero-Trust em 5 etapas principais

Etapa 1: Priorizar

Priorizar o investimento e a implementação de uma estrutura de segurança Zero-Trust com base nas realidades comerciais e no impacto potencial dentro da organização individual. A organização deve avaliar individualmente a gravidade e a probabilidade de possíveis ameaças e vulnerabilidades à segurança e considerar sua importância para as operações comerciais críticas.

Etapa 2: Proteger

Ao implantar uma estrutura Zero-Trust, a organização deve primeiro trabalhar para identificar e proteger os sistemas, pessoas, dispositivos e redes mais vulneráveis e estrategicamente importantes para preservar as operações críticas e limitar o possível impacto de ataque de uma violação de dados. Uma implementação do Zero-Trust deve considerar a ordem de operações da empresa e proteger de forma mais agressiva os ativos organizacionais que podem ser mais graves se forem comprometidos.

Etapa 3: Prever

A inteligência de dados e a segurança cibernética da empresa devem trabalhar juntas para ajudar a identificar possíveis ameaças ou destacar vulnerabilidades. Uma organização deve fortalecer sua postura de risco com a prevenção de ameaças preditivas com tecnologia de IA, usando a análise preditiva para entender os desvios do uso normal. Essas anomalias e desvios do uso histórico podem ser essenciais para isolar dinamicamente e possivelmente interromper a propagação de um ataque.

Etapa 4: Isolar

Usando um sistema avançado de protocolos automatizados, um sistema Zero-Trust identifica e isola de forma rápida e dinâmica os ativos essenciais quando o sistema detecta anomalias de uso. Isso permite que possíveis usuários desonestos ou violações de dados sejam desligados de forma automatizada, enquanto se aguarda uma investigação mais aprofundada, em minutos, em vez de horas.

Etapa 5: remediar

Ao usar o aprendizado de máquina e o business intelligence para automatizar a detecção de anomalias, as organizações podem responder em minutos a uma possível ameaça e diminuir o impacto de uma possível violação. Usando tecnologia avançada, uma organização pode minimizar o impacto operacional dos ataques reduzindo drasticamente o tempo de resposta e conectando os dados comerciais à infraestrutura de segurança cibernética, utilizando o aprendizado de máquina.

Elementos e processos de uma rede Zero-Trust

O Zero Trust requer várias tecnologias e processos importantes para ser implementado, incluindo:

Microssegmentação

A microssegmentação é a base do Zero-Trust. A microssegmentação permite que os administradores programem políticas de segurança avançadas com base em onde e como uma carga de trabalho pode ser usada, que tipo de dados ela acessará e quão importantes ou potencialmente confidenciais são os dados ou o aplicativo.

Autenticação multifatorial

Usa vários tipos de autenticação para impor uma autorização mais forte. Por exemplo, quando você precisa confirmar um código enviado por mensagem de texto ou e-mail para fazer login em um sistema, isso é autenticação multifatorial.

Gerenciamento de identidade e acesso

Garante que os usuários corretos tenham acesso apenas às permissões que precisam ter. O gerenciamento diligente de identidade e acesso autentica (de preferência, usando vários fatores) o usuário/aplicativo e o dispositivo que está sendo usado e limita-os apenas aos recursos/permissões necessários para desempenhar sua função.

Análise do comportamento do usuário e da rede

O uso da inteligência de dados para entender e prever como os usuários e as redes normalmente se comportam. O comportamento do usuário e da rede pode prever limites para o volume de solicitações e identificar quando os escalonamentos de solicitações de acesso devem ser sinalizados como uma "anomalia". Usando o aprendizado de máquina, a análise de dados pode ajudar as equipes de segurança a entender os comportamentos relativos de usuários e redes, a origem das solicitações de acesso e pode destacar qualquer comportamento incomum, o que pode indicar uma identidade comprometida.

Segurança de endpoint

A segurança do endpoint é o estabelecimento de padrões de segurança para os dispositivos e clientes que podem acessar dados em redes protegidas. A segurança adequada do endpoint garante que o dispositivo do endpoint esteja limpo, atualizado, tenha todos os patches de segurança instalados e não funcione como um canal para que um invasor obtenha acesso não autorizado aos dados.

Criptografia

A criptografia garante que os dados, enquanto estiverem em trânsito, não possam ser interceptados em um formato legível. A criptografia pode ser usada de ponto de extremidade a ponto de extremidade para garantir que os dados que estão sendo transmitidos estejam seguros durante o trajeto. O uso adequado de protocolos de criptografia e descriptografia evita a "detecção" de tráfego no fio ou durante a transmissão.

Pontuação

O uso da "pontuação" de segurança cibernética utiliza vários fatores para atribuir um "valor de confiança" em um usuário ou dispositivo que solicita acesso, sendo genuíno e autorizado a fazê-lo. A inteligência de dados, o uso anterior, a autenticação e o histórico de acesso podem estabelecer uma "pontuação" numérica de confiança com base nos parâmetros acima, determinando se o acesso pode ser concedido com segurança.

Os benefícios de um modelo de confiança zero

Atualmente, o sucesso nos negócios inclui garantir aos clientes a segurança de seus dados. Ninguém quer que sua organização seja aquela que faz com que os temores de seus clientes se tornem realidade. No entanto, de acordo com a Forbes, 78% dos funcionários não têm confiança na segurança cibernética de suas empresas. Isso também se aplica a empresas que não são baseadas no consumidor, que precisam garantir que suas "joias da coroa" e informações sobre a concorrência não sejam roubadas e resgatadas.

Independentemente do setor, há constituintes que dependem de todas as empresas para proteger seus dados e sua privacidade. Toda organização tem dados valiosos que os agentes nefastos gostariam de capitalizar e todas as operações comerciais que os hackers podem interromper causam um grande custo para a reputação e o bem-estar financeiro. A pandemia serviu como um alerta para muitos líderes de segurança cibernética sobre a importância das ameaças cibernéticas. Os líderes inovadores de segurança cibernética estão deixando de adotar uma estratégia de prevenção de intrusões para lidar com as inevitáveis intrusões de forma eficaz, reduzindo a superfície de ataque e evitando a exfiltração de dados que pode deixar uma empresa em frangalhos.

Ao usar um modelo Zero-Trust, uma organização pode empregar uma abordagem mais avançada e centrada na segurança de dados para tratar do escopo de segurança e dos riscos de exploração.

Como a Sightline Systems ajuda as organizações a implementar o Zero-Trust

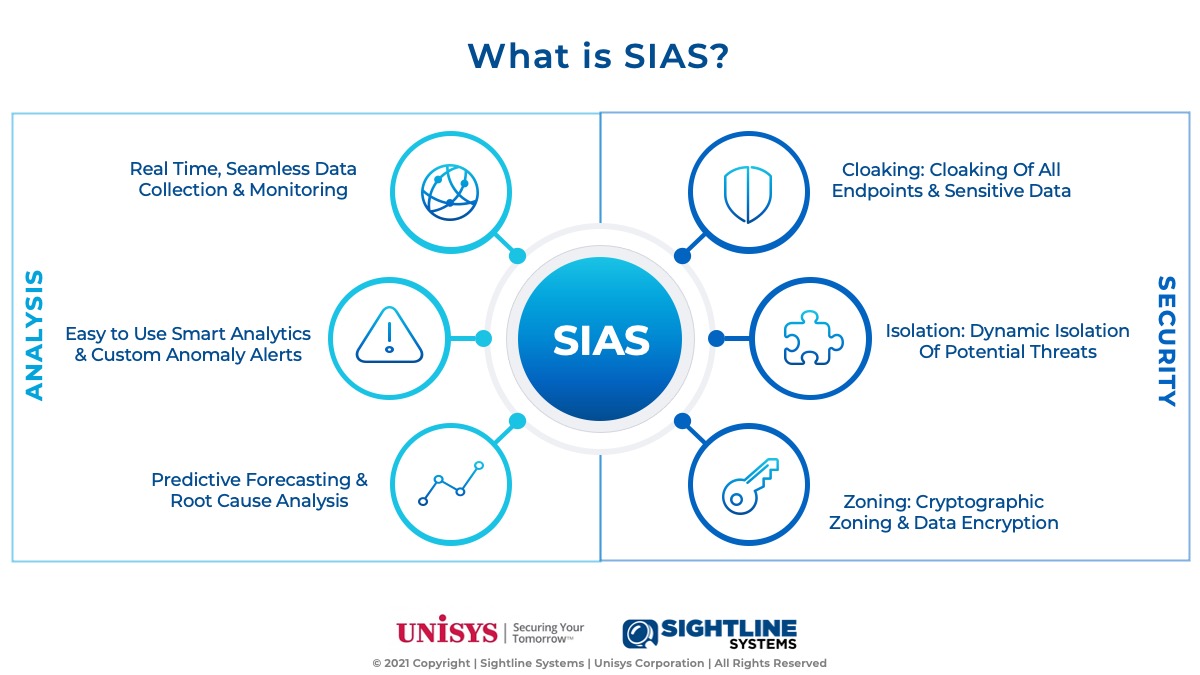

Sistemas Sightline e Unisys se uniram para desenvolver SIAS™A Sightline, Inc., fornece inteligência e segurança de dados Zero-Trust de ponta a ponta, combinando a coleta e a análise de dados da Sightline com a plataforma de segurança de última geração da Unisys.

Conteúdo relacionado:

Brandon Witte é o CEO da Sightline Systems, líder global em software de análise e monitoramento de desempenho em tempo real. Com quase duas décadas no comando da Sightline, Brandon impulsionou a inovação em todos os setores, expandindo recentemente para a aquicultura com o lançamento do AQUA Sightline.

Executivo experiente, com bacharelado em Ciências Gerenciais pela Pamplin College of Business da Virginia Tech, a carreira de Brandon abrange conhecimentos em software empresarial, estratégia de TI e serviços profissionais.

Sob a liderança de Brandon, a Sightline estabeleceu uma reputação de fornecer percepções acionáveis por meio de análises avançadas, capacitando as empresas a otimizar as operações para obter maiores margens de lucro e operações diárias mais bem-sucedidas.