Resumen del sector

¿Qué es la seguridad de confianza cero?

Los tres componentes clave de un modelo de confianza cero

- Autenticación de usuarios y aplicaciones - Autenticar al usuario o a la aplicación (en los casos en que las aplicaciones soliciten un acceso automatizado) de forma irrefutable para garantizar que la entidad que solicita el acceso es efectivamente esa entidad.

- Autenticación de dispositivos - No basta con autenticar al usuario o la aplicación. La autenticación es necesaria tanto para el usuario como para el dispositivo que solicita el acceso.

- Confíe en - El acceso sólo se concede una vez que el usuario/aplicación y el dispositivo están autenticados y autorizados para acceder a la información solicitada.

¿Cómo funciona un marco de confianza cero?

El marco de confianza cero dicta que la organización no puede confiar en nada, dentro o fuera de su perímetro, sin autenticación. El modelo de confianza cero funciona según el principio de "nunca confíes, verifica siempre", tanto para el acceso interno como para el externo. Parte de la base de que, en caso de violación potencial de la seguridad, el concepto de perímetro interno "seguro" está muerto. Zero-Trust estipula que una organización ya no puede operar con la idea de establecer "niveles inferiores" de seguridad dentro de su propio perímetro o redes internas, ni debe confiar implícitamente en las solicitudes de datos procedentes de un perímetro interno "de confianza". Si se produce una violación de la seguridad de los datos, el modelo de confianza cero compensa el hecho de que es probable que la explotación y la propagación de la huella del ataque se enmascaren como procedentes de solicitudes "internas", que anteriormente se suponía que constituían una amenaza menor. Lamentablemente, esto se ha demostrado cierto en múltiples ataques, ya que los atacantes son capaces de violar el perímetro y solicitar más acceso a través de conexiones de confianza mediante tácticas como los ataques de suplantación de identidad.

Los modelos tradicionales de seguridad basados en un perímetro "interno/externo" tampoco pueden adaptarse a la evolución de las necesidades y amenazas de la empresa ni adaptarse a una situación en la que el perímetro ya se ha visto comprometido. En entornos en línea dinámicos, un modelo de Cero Confianza proporciona un enfoque de sentido común a la ciberseguridad que incluye 5 pasos clave para la implementación de Cero Confianza.

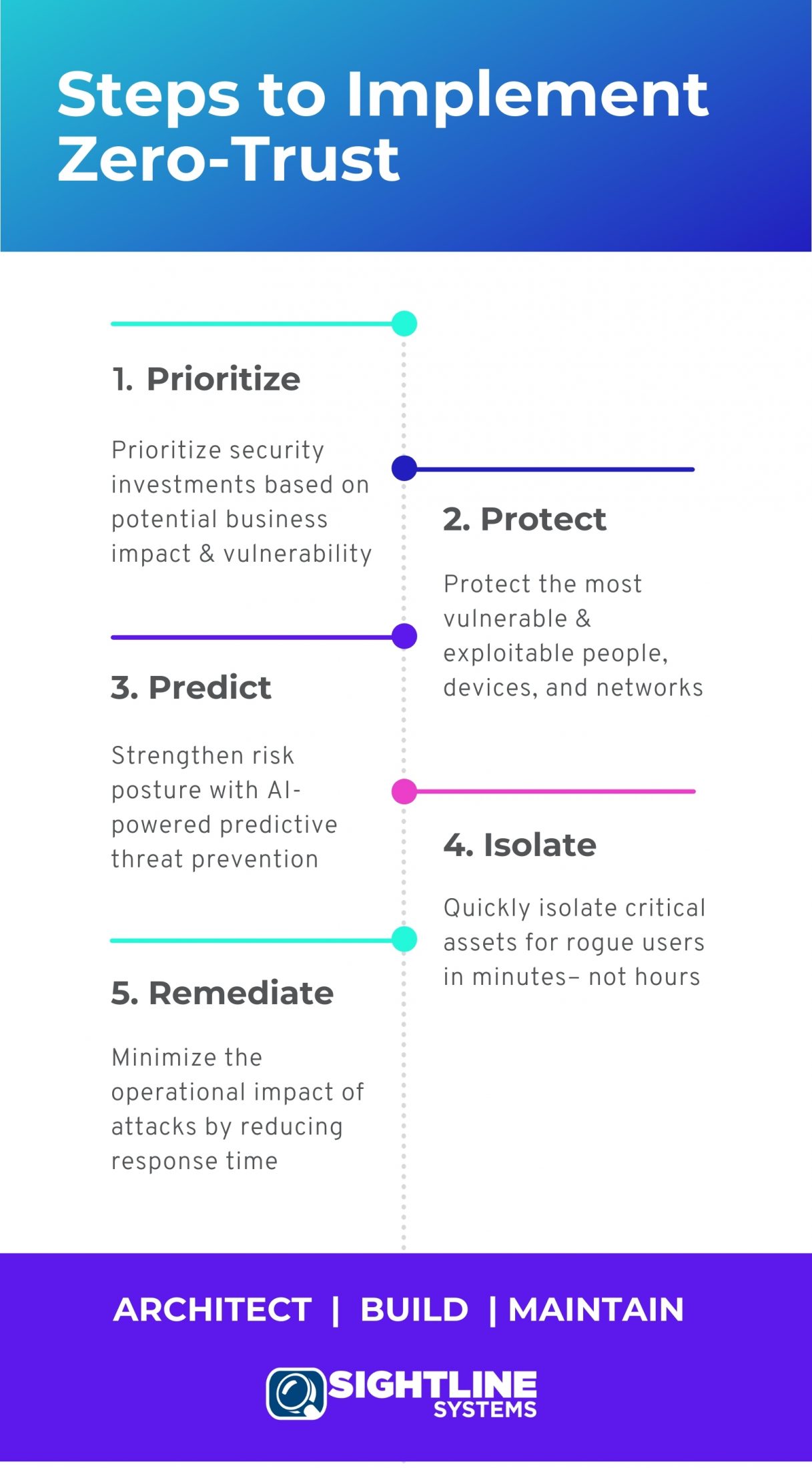

Implantación de un enfoque de confianza cero en 5 pasos clave

Paso 1: Establecer prioridades

Priorizar la inversión y el despliegue de un marco de seguridad de Confianza Cero en función de las realidades empresariales y el impacto potencial dentro de cada organización. La organización debe sopesar individualmente la gravedad y la probabilidad de las posibles amenazas y vulnerabilidades de seguridad y considerar su importancia para las operaciones empresariales críticas.

Paso 2: Proteger

Cuando se implanta un marco de Cero Confianza, una organización debe trabajar primero para identificar y proteger los sistemas, personas, dispositivos y redes más vulnerables y estratégicamente importantes para preservar las operaciones críticas y limitar el impacto potencial de ataque de una violación de datos. La implantación de la Cero-confianza debe tener en cuenta el orden de operaciones de la empresa y proteger de forma más agresiva aquellos activos de la organización que podrían resultar más graves en caso de verse comprometidos.

Paso 3: Predecir

La inteligencia de datos y la ciberseguridad de la empresa deben trabajar juntas para ayudar a identificar posibles amenazas o poner de relieve vulnerabilidades. Una organización debe reforzar su postura de riesgo con la prevención predictiva de amenazas impulsada por IA, utilizando análisis predictivos para comprender las desviaciones del uso normal. Estas anomalías y desviaciones del uso histórico pueden ser críticas para aislar dinámicamente y potencialmente detener la propagación de un ataque.

Paso 4: Aislar

Mediante un sistema avanzado de protocolos automatizados, un sistema de Cero Confianza identifica y aísla rápida y dinámicamente los activos críticos cuando el sistema detecta anomalías de uso. De este modo, los posibles usuarios no autorizados o las violaciones de datos se cierran de forma automatizada, a la espera de una investigación más exhaustiva, en cuestión de minutos en lugar de horas.

Paso 5: Corrección

Al utilizar el aprendizaje automático y la inteligencia empresarial para automatizar la detección de anomalías, las organizaciones pueden responder en cuestión de minutos a una amenaza potencial y reducir el impacto de una posible brecha. Mediante el uso de tecnología avanzada, una organización puede minimizar el impacto operativo de los ataques reduciendo drásticamente el tiempo de respuesta y conectando los datos empresariales a la infraestructura de ciberseguridad, utilizando el aprendizaje automático.

Elementos y procesos de una red de confianza cero

La confianza cero requiere varias tecnologías y procesos clave para su implantación, entre los que se incluyen:

Microsegmentación

La microsegmentación es la base de Zero-Trust. La microsegmentación permite a los administradores programar políticas de seguridad avanzadas en función de dónde y cómo puede utilizarse una carga de trabajo, a qué tipo de datos accederá y lo importantes o potencialmente sensibles que sean los datos o la aplicación.

Autenticación multifactor

Utiliza varios tipos de autenticación para reforzar la autorización. Por ejemplo, cuando tienes que confirmar un código que te envían por SMS o correo electrónico para iniciar sesión en un sistema, eso es autenticación multifactor.

Gestión de identidades y accesos

Garantiza que los usuarios correctos tengan acceso sólo a aquellos permisos a los que necesitan tener acceso. Una gestión diligente de la identidad y el acceso autentica (idealmente, utilizando múltiples factores) tanto al usuario/aplicación como al dispositivo que se utiliza y los limita únicamente a aquellas capacidades/permisos que necesitan para desempeñar su función.

Análisis del comportamiento de usuarios y redes

El uso de inteligencia de datos para comprender y predecir cómo se comportan normalmente los usuarios y las redes. El comportamiento de usuarios y redes puede predecir umbrales de volumen de solicitudes e identificar cuándo las escaladas de solicitudes de acceso deben marcarse como "anomalía". Mediante el aprendizaje automático, el análisis de datos puede ayudar a los equipos de seguridad a comprender los comportamientos relativos de los usuarios y las redes, el origen de las solicitudes de acceso, y puede poner de relieve cualquier comportamiento inusual, que puede indicar una identidad comprometida.

Seguridad de puntos finales

La seguridad de los puntos finales es el establecimiento de normas de seguridad para los dispositivos y clientes que pueden acceder a los datos en redes seguras. Una seguridad adecuada de los puntos finales garantiza que el dispositivo esté limpio, actualizado, que tenga instalados los parches de seguridad y que no sirva de conducto para que un atacante acceda sin autorización a los datos.

Cifrado

El cifrado garantiza que los datos, mientras están en tránsito, no puedan ser interceptados en un formato legible. El cifrado puede utilizarse de extremo a extremo para garantizar la seguridad de los datos transmitidos durante el trayecto. El uso adecuado de los protocolos de cifrado y descifrado evita el "sniffing" del tráfico en el cable o durante la transmisión.

Puntuación

El uso de la "puntuación" de ciberseguridad utiliza diversos factores con el fin de asignar un "valor de confianza" en que un usuario o dispositivo que solicita acceso es genuino y está autorizado para ello. La inteligencia de datos, el uso anterior, la autenticación y el historial de acceso pueden establecer una "puntuación" numérica de confianza basada en los parámetros anteriores, determinando si se puede conceder el acceso de forma segura.

Ventajas de un modelo de confianza cero

Hoy en día, para tener éxito en los negocios hay que garantizar a los clientes la seguridad de sus datos. Nadie quiere que su organización sea la que haga realidad los temores de sus clientes. Sin embargo, según Forbes, 78% de los empleados no confían en la ciberseguridad de su empresa. Esto también es cierto para las empresas que no son consumidores, que necesitan asegurarse de que sus "joyas de la corona" y la información de la competencia no son robadas y rescatadas.

Sea cual sea el sector, hay electores que dependen de que cada empresa proteja sus datos y su privacidad. Todas las organizaciones tienen datos valiosos que actores nefastos desearían capitalizar y todas las operaciones empresariales que los hackers pueden interrumpir causan un gran coste tanto a la reputación como al bienestar financiero. La pandemia ha servido de llamada de atención para muchos líderes en ciberseguridad sobre la importancia de las ciberamenazas. Los líderes innovadores en ciberseguridad están pasando de una estrategia de prevención de intrusiones a otra de tratamiento eficaz de las inevitables intrusiones mediante la reducción de la superficie de ataque y la prevención de la exfiltración de datos que puede dejar una empresa en ruinas.

Al utilizar un modelo de confianza cero, una organización puede emplear un enfoque más vanguardista y centrado en la seguridad de los datos para abordar el alcance de la seguridad y los riesgos de explotación.

Cómo ayuda Sightline Systems a las organizaciones a implantar la confianza cero

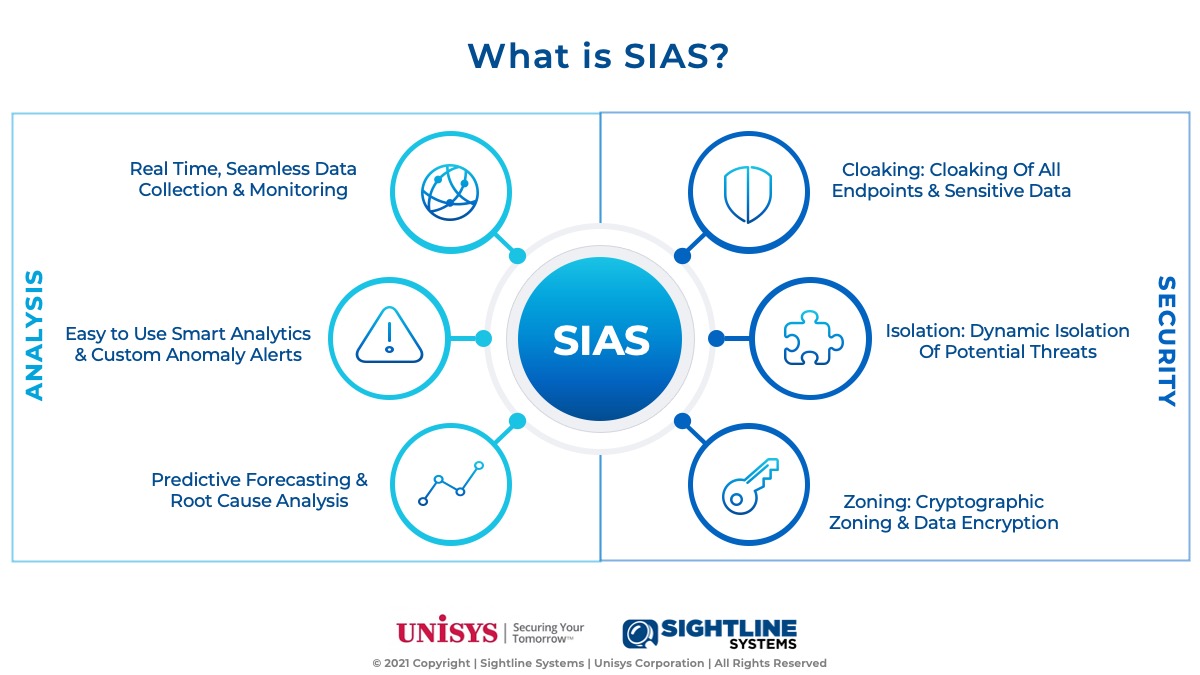

Sistemas Sightline y Unisys se han unido para desarrollar SIASSightline, que combina la recopilación y el análisis de datos de Sightline con la plataforma de seguridad de vanguardia de Unisys, ofrece inteligencia y seguridad de datos de confianza cero de extremo a extremo.

Contenido relacionado:

Brandon Witte es el consejero delegado de Sightline Systems, líder mundial en software de análisis y supervisión del rendimiento en tiempo real. Con casi dos décadas al frente de Sightline, Brandon ha impulsado la innovación en todos los sectores, y recientemente se ha expandido a la acuicultura con el lanzamiento de AQUA Sightline.

Ejecutivo con experiencia y licenciado en Ciencias de la Gestión por la Pamplin College of Business de Virginia Tech, la carrera de Brandon abarca experiencia en software empresarial, estrategia de TI y servicios profesionales.

Bajo la dirección de Brandon, Sightline se ha labrado una reputación por ofrecer información práctica a través de análisis avanzados, lo que permite a las empresas optimizar sus operaciones para obtener mayores márgenes de beneficio y un funcionamiento diario más satisfactorio.